Bedarf klären

Sie teilen uns mit, welche Hardware Sie benötigen und für welchen Zeitraum.

Flexible Mietlösungen für Ihre IT‑Ausstattung, passgenau für die Anforderungen Ihres Unternehmens.

Angebot anfragenDie Anforderungen an Ihre IT ändern sich schnell, mit flexiblen Mietmodellen bleiben Sie jederzeit handlungsfähig. Das Mieten von IT‑Hardware bietet in vielen Situationen die ideale Lösung:

Dank unseres umfangreichen Lagerbestands an Servern, Speicher, Netzwerken, Geräten und Ersatzteilen beheben wir Störungen schnell und flexibel, oft deutlich kostengünstiger als der Herstellersupport.

Unsere Techniker sind je nach SLA innerhalb von vier Stunden vor Ort, sodass Ihre Geschäftsprozesse schnell wieder laufen.

Kontaktieren Sie uns

Während einer IT‑Migration lassen sich Ausfallzeiten planen, bei Katastrophen oder Cyberangriffen jedoch nicht. In solchen Situationen zählt jede Minute. Unsere Cyber Incident Response stellt innerhalb weniger Stunden passende Server, Storage, Netzwerkgeräte und Appliances bereit, um den Schaden schnell zu begrenzen.

SLAs helfen dabei, Risiken bestmöglich abzusichern. Häufige Ursachen für Cybervorfälle sind Phishing, Malware, Ransomware, ungepatchte Software, unsichere Passwörter, menschliche Fehler und Software‑Schwachstellen.

Kontaktieren Sie uns

Delegieren Sie die Verwaltung und Wartung Ihrer IT‑Infrastruktur an einen spezialisierten Partner, ohne sich Sorgen machen zu müssen. So kann sich Ihr Unternehmen vollständig auf sein Kerngeschäft konzentrieren und gleichzeitig Zeit und Kosten in der IT‑Abteilung sparen.

Unsere IT‑Experten überwachen Ihre Infrastruktur kontinuierlich und sorgen dafür, dass alles reibungslos funktioniert. Mit unseren spezialisierten Werkzeugen erkennen wir Störungen frühzeitig und stellen sicher, dass Ihre IT‑Umgebung jederzeit leistungsfähig bleibt.

Kontaktieren Sie uns

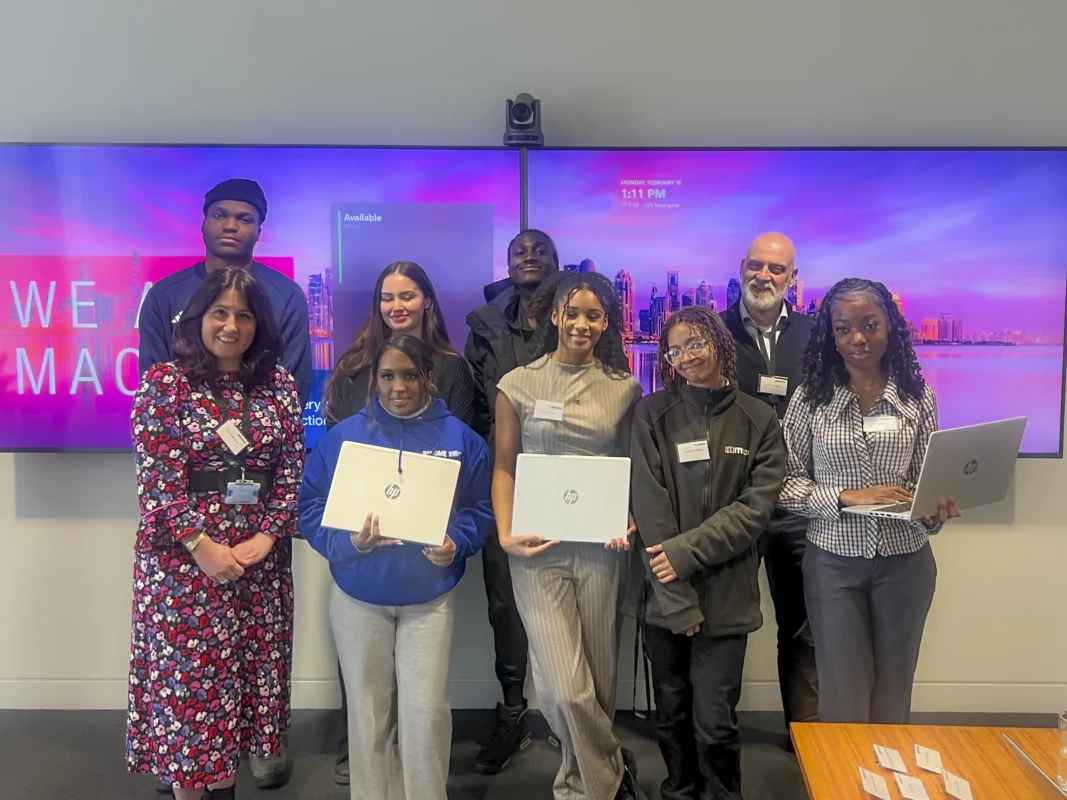

Von der Unternehmens-IT bis hin zum gesellschaftlichen Engagement mit Mace Construct

Mace Construct ist ein in Großbritannien ansässiges Bauunternehmen mit Hauptsitz in London. Circular IT group unterstützt Mace Construct seit über 10 Jahren mit ITAD-, Laptop-Wiederverwendungs- und Lifecycle-Management-Services als vertrauenswürdiger strategischer Partner. Diese langfristige Zusammenarbeit ermöglicht es Mace Construct, ausgemusterte IT-Assets sicher zu verwalten und gleichzeitig ihre CO₂-Reduktions- und Nachhaltigkeitsziele zu erreichen.

Von der sicheren Entsorgung von IT-Geräten bis hin zum Engagement für die Gemeinschaft mit Firmus Energy Supply

Entdecken Sie, wie Firmus Energy Supply eine sichere und konforme Entsorgung von IT-Geräten verwaltet und gleichzeitig ausgemusterte IT-Geräte zu einem bedeutenden Beitrag für die Gemeinschaft macht.

Wie Assuralia Digital for Youth dabei half, seinen 28.000. Laptop an eine Wohltätigkeitsorganisation zu spenden

Wie ein Laptop-Spendenprogramm 28.000 Laptops spendete, digitale Teilhabe stärkte und Elektroschrott reduzierte.

IT-Miete ist eine zirkuläre Lösung für temporäre oder langfristige Anforderungen. Mit Try and Buy testen Sie passende Geräte, und dank unseres großen IT-Bestands ist flexibles Skalieren jederzeit möglich.

Gemäß der DSGVO sind Sie für die sichere Datenlöschung verantwortlich. CITg löscht alle zurückgegebene Miet-Hardware zertifiziert und stellt ein Zertifikat aus, sodass die Daten nicht wiederherstellbar sind und die Geräte wiederverwendet werden können.

Bei der Circular IT group bieten wir flexible Mietlaufzeiten an. Sie können Hardware sowohl kurz- als auch langfristig mieten.

Zusätzlich bieten wir eine Proof of Concept (PoC)-Option an, mit der Sie die Hardware zunächst in Ihrer eigenen Umgebung und mit Ihren eigenen Workloads testen können.

Darüber hinaus verfügen wir über ein maßgeschneidertes „As a Service“-Abonnement, bei dem Sie je nach Bedarf skalieren können.

Wir haben keine festen Mietpreise, da diese von mehreren Faktoren wie Mietdauer und Art des Switches abhängen. Fordern Sie ein Angebot an, um schnell einen Überblick über die Kosten zu erhalten.

Stellt sich Ihr Bedarf als dauerhaft heraus, ist das kein Problem. Auf Anfrage erstellen wir Ihnen gerne ein Kaufangebot, gegebenenfalls inklusive eines individuellen Servicevertrags.

Nach der DSGVO müssen Organisationen eine sichere Datenentsorgung gewährleisten, da Verstöße zu hohen Geldbußen und Reputationsschäden führen können.

Wir empfehlen daher eine zertifizierte Datenlöschung mit Zertifikat als rechtskonformen Nachweis.

Beim Mieten von IT Hardware ist die Datensicherheit von entscheidender Bedeutung. Sie beginnt mit einer soliden Grundlage, wie Verschlüsselung, Multi-Faktor-Authentifizierung, aktueller Virenschutz und Sensibilisierung innerhalb Ihres Unternehmens. Darüber hinaus ist es wichtig, dass alle gemieteten Geräte und Software stets auf dem neuesten Stand sind und die aktuellen Sicherheitsupdates erhalten.

Ein wesentlicher Vorteil der Miete von IT Hardware ist, dass Sie in der Regel mit modernen und gut gewarteten Systemen arbeiten. Veraltete oder nicht mehr unterstützte Geräte bergen Risiken. Betriebssysteme wie Windows 10 erhalten nach dem Ende des Supports keine Updates mehr und sind dadurch anfälliger für Sicherheitsbedrohungen.

Sander Cornelissens

Wir helfen Ihnen gerne!

„*“ zeigt erforderliche Felder an