Qu’est-ce que la gestion des actifs informatiques ?

Définition : La gestion des actifs informatiques (ITAM) est le processus structuré qui consiste à gérer l’ensemble du cycle de vie du matériel et des ressources numériques afin d’en maximiser la valeur tout en réduisant les risques.

L’ITAM aide les organisations en offrant une vue claire et précise de leurs actifs : leur présence, leur utilisation, leurs coûts et les moments où ils nécessitent maintenance, remplacement ou retrait.

En combinant des données financières, contractuelles et d’inventaire, l’ITAM permet de prendre des décisions éclairées, d’optimiser les ressources et d’éviter des dépenses inutiles.

Qu’est-ce qu’un actif informatique ?

Un actif informatique est tout élément matériel, logiciel ou service cloud contribuant aux opérations d’une organisation : ordinateurs portables, serveurs, équipements mobiles, licences logicielles, abonnements SaaS et services basés sur les données.

Pourquoi est-ce important ?

Sans visibilité sur les actifs informatiques, où ils se trouvent, comment ils sont utilisés ou quand ils atteignent leur fin de vie, l’organisation fonctionne à l’aveugle.

Cela peut entraîner des dépenses excessives, des non-conformités, des risques de sécurité accrus et un manque de responsabilité interne.

En résumé, l’ITAM apporte la clarté nécessaire pour rester conforme, sécurisé et rentable.

Quels sont les avantages de l’ITAM ?

- Visibilité centralisée des actifs

Une source unique et fiable pour tout le matériel informatique, les logiciels et les ressources cloud, éliminant les fichiers dispersés et les données incohérentes.

- Utilisation optimisée des ressources

Identification des actifs inutilisés ou en double, permettant leur réaffectation et réduisant les achats superflus.

- Meilleure conformité des licences

Suivi des licences et de leur utilisation pour réduire les risques d’audits coûteux et assurer la conformité contractuelle.

- Réduction du coût total de possession

Une vision claire de l’âge, de l’état et des besoins d’investissement aide à éviter des remplacements inutiles et à prolonger la durée de vie du matériel.

- Renforcement de la sécurité

Une visibilité précise sur ce qui est installé, où cela fonctionne et comment cela est maintenu réduit les vulnérabilités et l’ombre informatique.

- Meilleure prise de décision stratégique

Des données précises facilitent la budgétisation, la planification et les décisions à long terme, notamment en matière de rapports de durabilité comme le rapport CSRD.

Comment fonctionne le cycle de vie des actifs informatiques ?

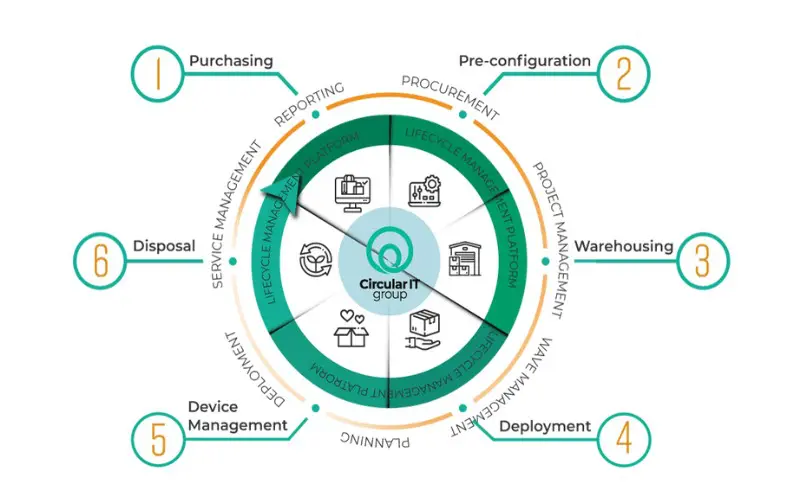

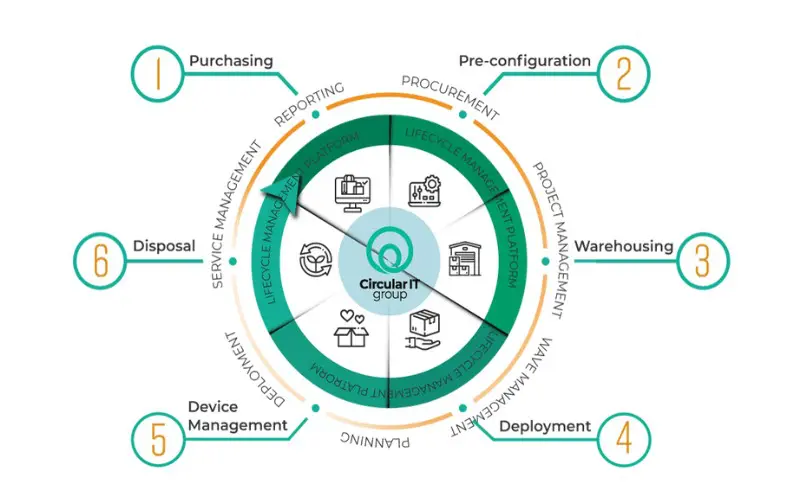

L’ITAM suit un cycle de vie structuré pour planifier, acquérir, utiliser, maintenir et retirer les actifs de manière contrôlée et rentable.

Étapes du cycle de vie des actifs informatiques

- Planification : Identifier les besoins, évaluer les alternatives et estimer le coût total de possession.

- Achat : Acheter, licencier, louer ou développer les ressources matérielles, logicielles ou cloud nécessaires.

- Déploiement : Installer, configurer et attribuer les actifs en veillant à leur bonne traçabilité.

- Maintenance : Surveiller les performances, appliquer les mises à jour et effectuer les réparations ou améliorations nécessaires.

- Retrait : Retirer les actifs devenus obsolètes, inefficaces ou non pris en charge. Selon leur état : réaffectation, reconditionnement, revente ou préparation à une élimination sécurisée.

- Élimination : Effacement sécurisé des données et traitement du matériel ou revente, conformément aux exigences environnementales et réglementaires.

Quelles sont les bonnes pratiques de l’ITAM ?

- Obtenir le soutien de la direction

La gouvernance doit soutenir la politique, la portée et les objectifs ITAM.

- Définir une portée et des responsabilités claires

Décider quels actifs suivre, quelles données collecter et qui en est responsable.

- Automatiser la découverte et l’inventaire

Utiliser des outils ITAM pour détecter automatiquement le matériel, les logiciels et les ressources cloud.

- Intégrer l’ITAM dans les fonctions clés

Coordination avec les achats, la gestion des services informatiques, la finance, les ressources humaines et la sécurité.

- Maintenir un registre unique et fiable

Toujours complet, exact et à jour, incluant la situation, la propriété et les données contractuelles.

- Optimiser en continu

Évaluer régulièrement l’utilisation, les coûts, les performances et les risques.

- Sensibiliser les équipes

Informer les collaborateurs sur l’importance de l’ITAM et leur rôle dans l’exactitude des données.

Comment intégrer l’ITAM dans votre organisation ?

La mise en place de l’ITAM commence par la définition d’objectifs clairs et la compréhension du rôle du gestion des actifs informatiques dans l’organisation.

- Définir des objectifs précis

Réduire les coûts, améliorer la conformité, accroître la visibilité ou renforcer la gestion du cycle de vie.

- Établir un inventaire fiable

Créer un inventaire complet du matériel, des logiciels et des services cloud.

- Choisir les bons outils

Solutions ITAM compatibles avec les achats, la gestion des services, la sécurité et les RH.

- Définir politiques et responsabilités

Règles cohérentes pour l’acquisition, les mises à jour, la maintenance et l’élimination.

- Intégrer la gestion du cycle de vie

Suivre chaque actif de l’achat au retrait.

- Améliorer en continu

Mettre à jour les données, ajuster les politiques et accompagner l’évolution de l’organisation.

Conclusion

L’ITAM va bien au-delà du simple suivi du matériel. Appliqué correctement, il apporte visibilité, réduit les risques et soutient de meilleures décisions dans tout l’environnement informatique.

En gérant chaque actif comme un élément d’un cycle de vie structuré, les organisations restent conformes, réduisent les déchets et tirent mieux parti de leurs investissements technologiques.