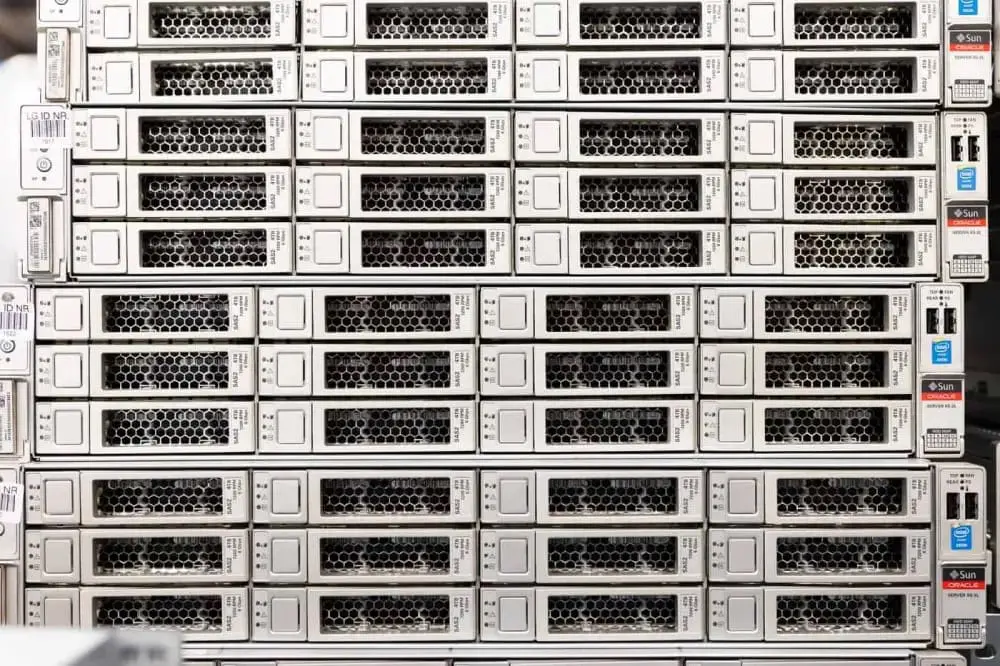

Une cyberattaque peut survenir quand on s’y attend le moins. Lorsque cela arrive, chaque seconde compte. Le service d’intervention en cas de cyberincident de Circular IT Group propose une solution informatique de remplacement rapide, flexible et sécurisée pour remettre votre entreprise sur les rails.

Demander un devis