Une cyberattaque peut survenir quand vous vous y attendez le moins. Lorsque cela se produit, chaque seconde compte. Le service Cyber Incident Response du groupe Circular IT offre un remplacement informatique rapide, flexible et sécurisé pour remettre votre entreprise sur les rails.

Demander un devis

Réponse aux incidents cybernétiques

- Rapide à

Réduisez les temps d’arrêt, limitez les dommages

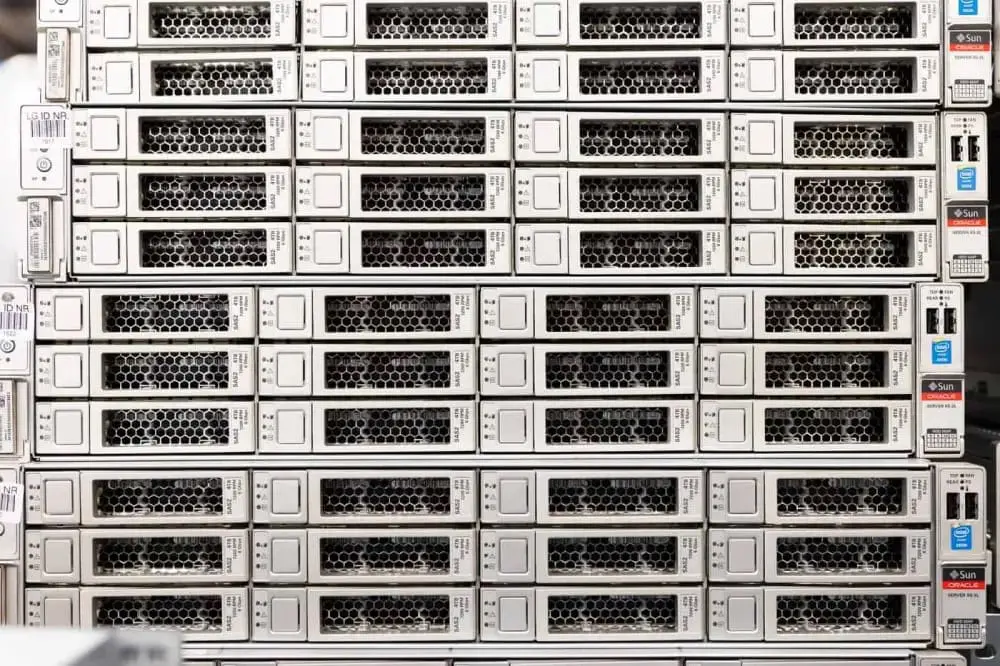

Contrairement à une migration informatique planifiée, un cyberincident survient sans avertissement. Les systèmes tombent en panne, les données sont verrouillées ou perdues, et votre organisation est paralysée. Notre service d’intervention fournit des serveurs, des équipements de stockage et de mise en réseau entièrement configurés en quelques heures.

Cela vous permet de rétablir rapidement vos opérations, de protéger vos données et de limiter l’impact global. Que la cause soit un ransomware, un phishing ou une erreur humaine, nous sommes prêts à intervenir lorsque cela compte le plus.

Demander un devisNos marques de matériel haut de gamme

Pourquoi la réponse aux incidents cybernétiques est-elle importante ?

- Réduire les tempsd’arrêt

Remettez rapidement en service les systèmes critiques grâce à une infrastructure temporaire déployée en quelques heures. - Limiter les dommages

Agissez rapidement pour empêcher la propagation des logiciels malveillants ou des ransomwares et réduire l’impact financier et réputationnel. - Assurer la continuité des activités

Poursuivez vos opérations essentielles pendant la reprise, sans investir dans du matériel à long terme. - Restaurez en toute confiance

Utilisez du matériel éprouvé, pris en charge par notre équipe technique, pour reconstruire votre environnement informatique en toute sécurité. - Restez enconformité

Nous vous aidons à respecter les exigences légales et réglementaires grâce à un traitement sécurisé des données et à des rapports certifiés. - Soyez prêt pour la prochaine fois

Mettez en pratique les leçons apprises grâce à une évaluation post-incident et à une assistance facultative pour l’élaboration d’un plan de reprise à long terme.

Plan d'intervention en cas d'incident cybernétique en 6 phases

Articles pertinents

Qu’est-ce que la destruction de données et pourquoi est-elle importante ?

Comprendre comment les données sont définitivement supprimées, et pourquoi cela est important, est essentiel dans un monde où la sécurité de l’information joue un rôle central.

Pénurie de mémoire vive en 2026 : quelles conséquences pour l’infrastructure informatique des entreprises ?

La demande mondiale en mémoire vive (RAM) augmente rapidement, l'intelligence artificielle et le cloud computing exerçant une pression sans précédent sur l'offre de mémoire. Découvrez les causes de la pénurie de RAM et ses répercussions sur l'infrastructure informatique des entreprises et l'approvisionnement en matériel.

Comment le DaaS simplifie l’arrivée et le départ des employés

Grâce au modèle Device as a Service (DaaS), ces étapes deviennent plus fluides, plus efficaces et moins coûteuses.

Foire aux questions

-

Recyclez-vous également d’autres équipements informatiques que des serveurs ?

Absolument. En plus des serveurs, nous recyclons aussi des composants de datacenters tels que les systèmes de stockage, switches, PC, ordinateurs de bureau, ordinateurs portables, tablettes, écrans et périphériques.

-

Que se passe-t-il avec les données présentes sur les anciens serveurs ?

Le matériel serveur contient souvent des données sensibles stockées sur des disques durs, SSD ou baies RAID. Toutes les données sont supprimées de manière complète et sécurisée, conformément à la législation en vigueur sur la protection des données, notamment le RGPD. Cela minimise les risques de fuite d’informations.

-

Comment puis-je être sûr que les données sont réellement détruites ?

Nous utilisons des logiciels certifiés de suppression des données et, si nécessaire, procédons à la destruction physique des disques. Un certificat officiel de destruction, incluant les numéros de série des équipements traités, vous est remis afin de garantir une traçabilité complète et la conformité réglementaire.

-

Comment garantir la bonne sécurité de nos données d’entreprise ?

La sécurité des données repose sur une base solide : le chiffrement, l’authentification multifacteur, une protection antivirus à jour et une forte sensibilisation en interne. Il est tout aussi important de maintenir tous les équipements et logiciels à jour avec les dernières versions et correctifs de sécurité.

Continuer à utiliser des systèmes obsolètes ou non pris en charge comporte des risques. Par exemple, Windows 10 ne reçoit plus de mises à jour après la fin de son support, ce qui expose les données à des menaces potentielles.

Sander Cornelissens

Demander un devis

Nous sommes heureux de vous aider !

« * » indique les champs nécessaires